Endpoint Management Systemintegration und Support

Als logische Weiterentwicklung von Mdm (Mobile Device Management) bieten viele IT Softwareanbieter Endpoint Managment Systeme an.

Damit lassen sich alle Clientgeräte oft über alle Betriebssysteme (Windows, MAC-OS, Android, IOS) hinweg einheitlich Verwalten, Monitoren und gegen Virus und Malware absichern. Im Gegensatz zu älteren MDM Systemen verfolgt das Endpointmanagement hier also einen weit umfassenderen Ansatz.

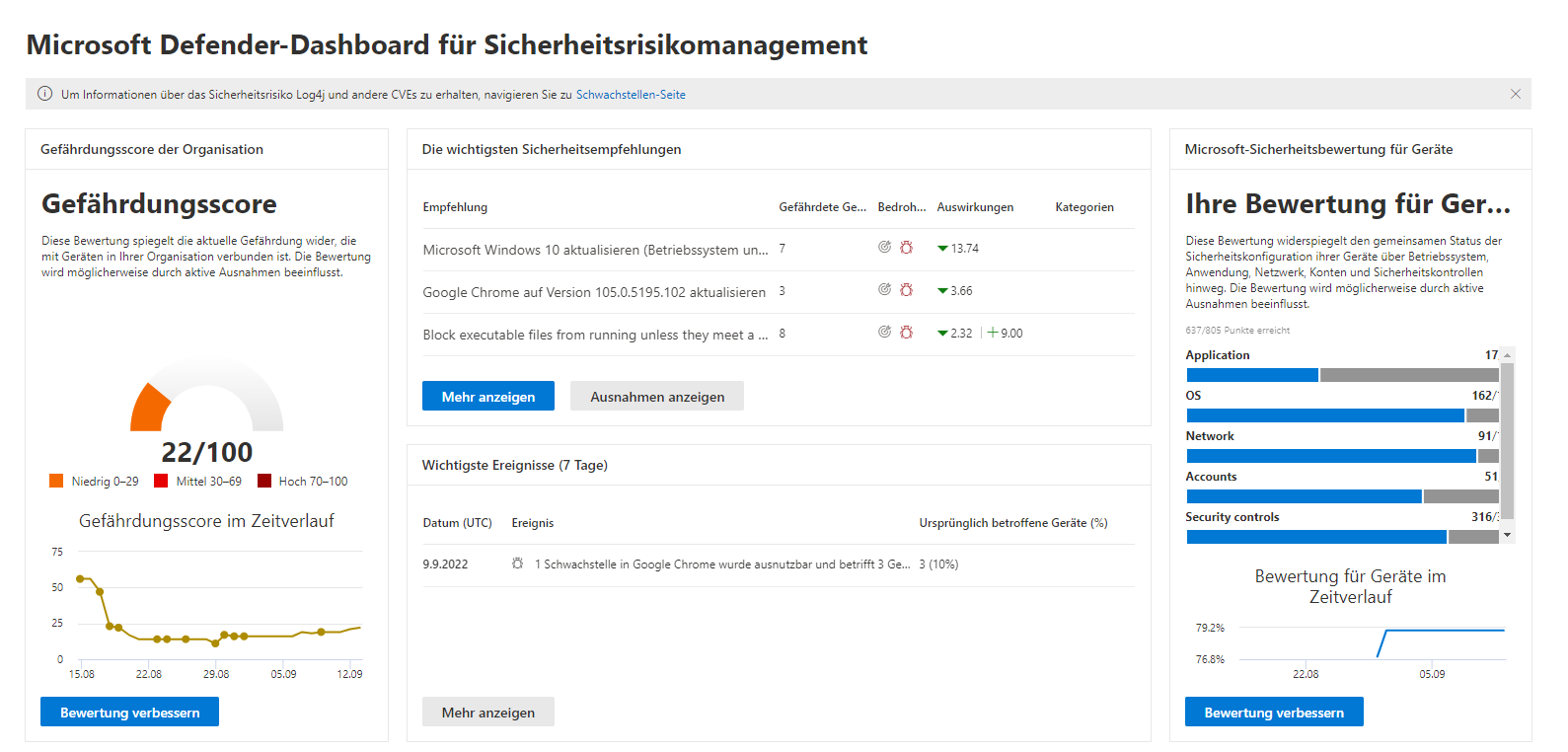

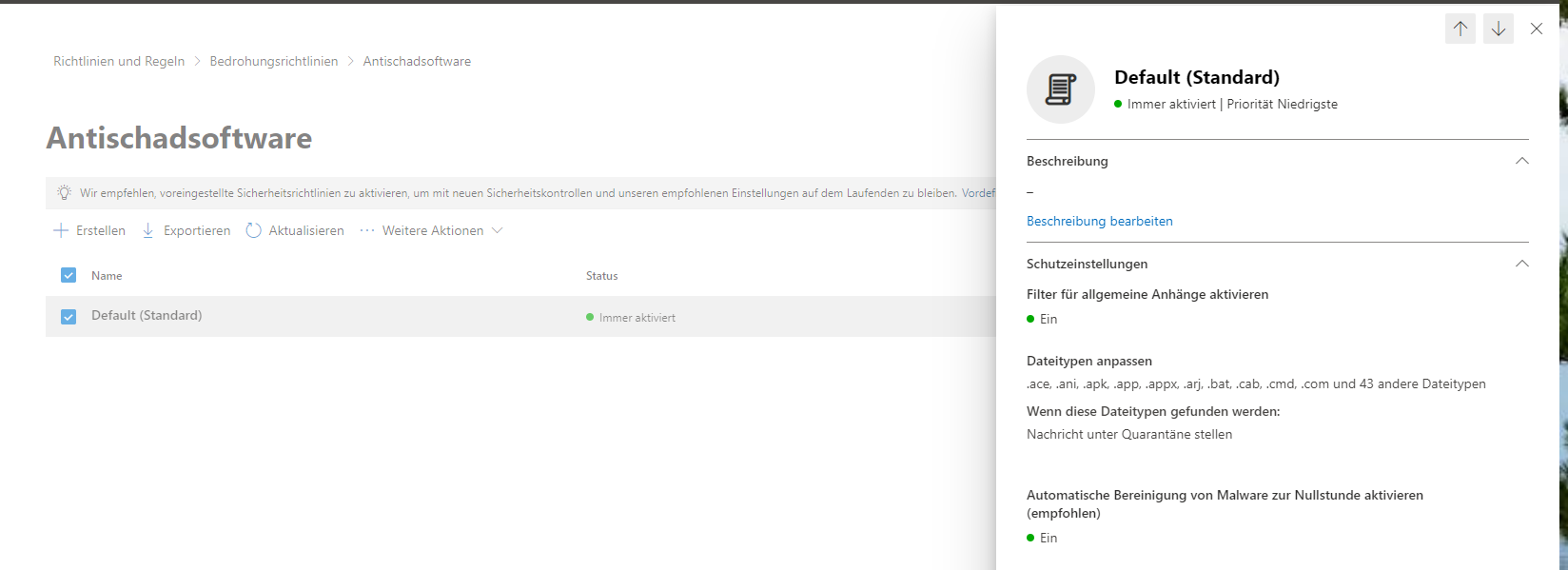

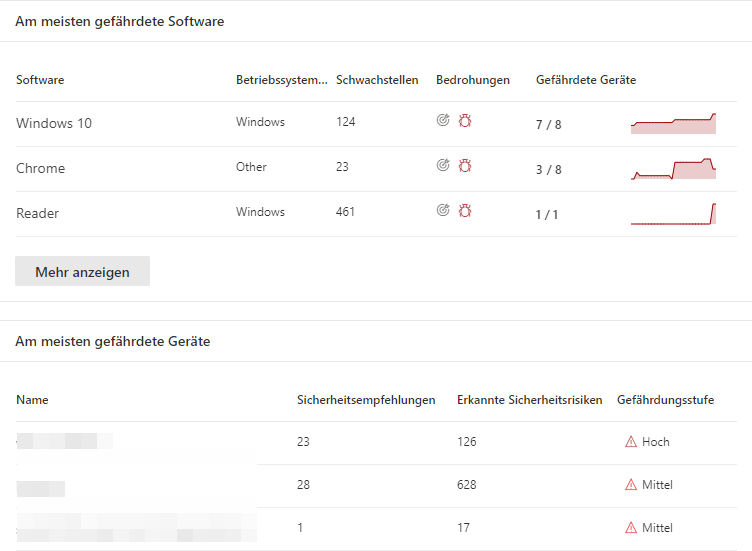

Nur mit einem alle Endpoints (Clients) vollumfänglich sichernden System lässt sich in Zeiten von Homeoffice, mobilen Arbeiten und Cloudapplikationen die Sicherheit und Integrität der Unternehmensdaten schützen. Beim verteilten Arbeiten greift eine lokale Firewall nur bedingt oder gar nicht, so muss der Schutz der Endpoints auf den Endpoint-Geräten selbst erfolgen. Die Geräte werden hier also über das Endpointmanagement nach den Unternehmensrichtlinien verwaltet und mit Sicherheits-, Firmware- und Betriebssystem-Updates und Patches versorgt.

Funktionen können eingeschränkt werden. Geräte können z.B. bei Verlust remote gelöscht werden. Ein umfassendes Reporting hilft dabei den Überblick, auch über viele externe Geräte zu behalten.

In Verbindung mit einem Zero Touch Deployment sinken so die Aufwände für das digitale On- & Offboarding in Unternehmen erheblich. Gerade in der Startup Community oder Unternehmen mit hoher personeller Wechselfrequenz sind diese Funktionen begehrt.

Wir integrieren in Ihrem Unternehmensumfeld nach gewissenhafter Bedarfsanalyse entsprechende Systeme. Wir haben hier verschiedene Produkte für die wir zertifiziert sind und die wir bei unseren Kunden bereits einsetzen. So Herstellerunabhängig rein bedarfsgerecht beraten. Um Microsoft Windows Umfeld genauso so wie im MacOS / IOS / Android Umfeld.

Beispiele:

In reinen MacOS/IOS Umgebungen nutzen wir das preislich recht attraktive JAMF gern. Die Funktionalität passt gut zu den typischen Einsatzszenarien von Architekturbüros, Agenturen und Kanzleien. Uns gefällt an JAMF zu dem die gute Skalierbarkeit, die zu einer langlebigen in den Ansprüchen mitwachsenden IT-Umgebung passt. Als Leckerbissen der JAMF Funktionen sehen wir das Zero-Touch Deployment, dass auch kleinen global aufgestellten Strukturen die mühelose IT-Integration von neuen Mitarbeitern ermöglicht.

Kleiner Tip von uns: Achten Sie beim Erwerb Ihrer Apple Komponenten, dass dies bei einem autorisierten Apple Händler erfolgt. Das sichert eine problemlose Apple Business Manager Einbindung. Wir beraten Sie hier gern.

Im MS Windowsumfeld nutzen wir u.a. gern den Microsoft E5 Plan, hier decken Funktionen nicht nur das Endpointmanagement mit dem Defender for Endpoint ab. E5 bringt mit seinen Compliencetools (Purview) gefragte Werkzeuge für Ihren Compliance Manager mit. E5 als Industrie-Standardprodukt richtet sich hier auch klar an komplexere Unternehmensstrukturen.

In kleineren Umgebungen verwenden wir gerne Sophos Produkte für das Endpointmanagment für hoch verzahnte IT-Sicherheitskonzepte. Mit Sophos lassen sich von der Firewall mit LAN- und WLAN- Infrastruktur-Komponenten, bis hin zum Endpoint, anspruchsvolle Sicherheitsarchitekturen umsetzen. Und das bereits im KMU Umfeld ab etwa 20 Mitarbeiter. Aus unseren Kundenumfeld passen diese Produkte sehr gut im Medizinumfeld, Kulturellen und öffentlichen Einrichtungen.

Sprechen Sie uns direkt an. Wir freuen uns auf Ihre Anfragen.